Los ataques DDoS pueden saturar rápidamente las aplicaciones y las API, lo que provoca problemas de rendimiento, un aumento de los costes operativos o tiempo de inactividad. La tecnología Adaptive Threat Engine de Fastly DDoS Protection detecta, identifica y mitiga automáticamente los ataques DDoS antes de que puedan afectar a tus clientes y al resultado final. El motor se basa en tres principios fundamentales que le permiten mitigar con precisión los ataques en cuestión de segundos:

Todo comienza con una detección rápida y precisa del tráfico malicioso

La prioridad es evitar falsos positivos, por lo que las mitigaciones se pueden ejecutar con seguridad.

Las tácticas de defensa deben ser engañosas, minimizando la información disponible para el atacante

Detección rápida y precisa del tráfico malicioso

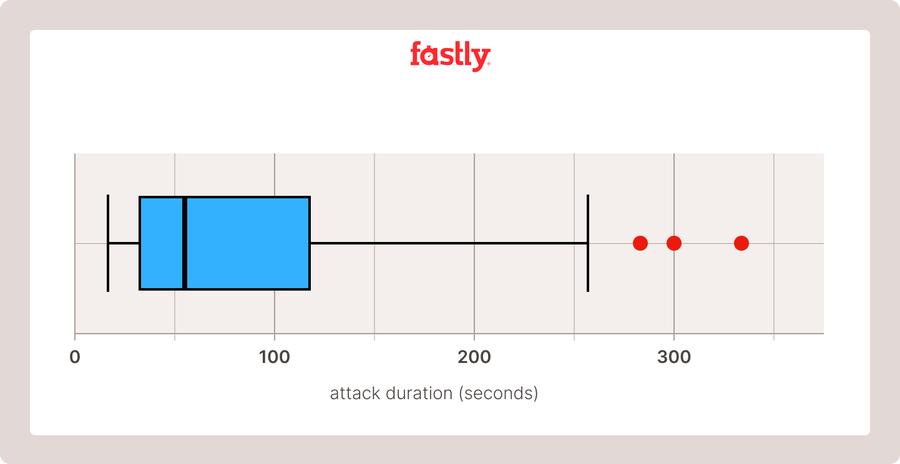

La detección temprana es fundamental para mitigar el impacto de los ataques. La mayoría escalan rápidamente de cero peticiones por segundo (RPS) a millones o cientos de millones de RPS y a menudo terminan menos de un minuto después. Al analizar los ataques que Fastly observó a lo largo de más de 90 días de datos, el ataque suele haber terminado cuando una persona puede ser alertada de un ataque y estar preparada para responder. (Imagen 1):

Imagen 1: Duración observada del ataque en segundos*

El 90 % de los ataques duraron en total 150 segundos o menos.

El 50 % de los ataques duraron menos de 52 segundos

Para mitigar lo antes posible, DDoS Protection de Fastly aprovecha el procesamiento y la toma de decisiones de Adaptive Threat Engine en el edge global, en lugar de pasar por una función centralizada que tiene menos capacidad y acaba provocando un cuello de botella. Nuestra red definida por software elimina dependencias de hardware especializado y otros componentes, como enrutadores. Da a Adaptive Threat Engine la capacidad y flexibilidad de procesar, analizar, diagnosticar y responder de forma rápida y efectiva sin afectar al tráfico legítimo.

Detección precisa

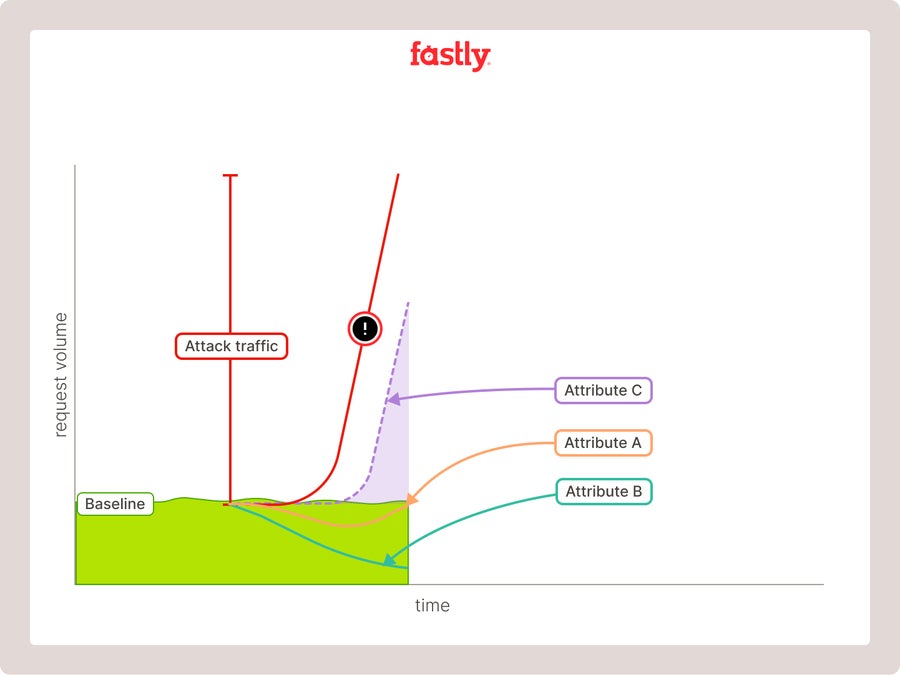

Identificar ataques y distinguirlos del tráfico orgánico puede ser todo un desafío, ya que los ataques más avanzados suelen mezclarse con el tráfico legítimo. Suponiendo que el personal puede reconocer el ataque de forma manual, para mitigarlo necesitará más tiempo, recursos, sistemas y demás, con todo lo que ello conlleva para el negocio. Adaptive Threat Engine adopta un enfoque de dos pasos para detectar ataques con precisión. Crea líneas de base personalizadas y continuamente actualizadas para el rendimiento total del tráfico Y más de 10 rasgos basados en el comportamiento y el cliente para cada servicio que opera.

Al tener en cuenta tanto la naturaleza del pico de tráfico como sus rasgos a la hora de detectar si tu servicio está experimentando una afluencia de tráfico legítimo o un ataque, el motor puede minimizar los falsos positivos. Este enfoque permite que el tráfico legítimo aumente rápidamente debido a una venta, una temporada alta, un momento viral, etc., pero si los atributos siguen distribuyéndose con normalidad, no se toma ninguna medida.

Cuando tanto la tasa de tráfico como los atributos se desvían significativamente de sus valores base, Adaptive Threat Engine extrae identidades precisas de los atacantes a partir de una lista completa de rasgos que encuentra, entre otros, en los encabezados de los niveles 3 y 4, la información de TLS, los datos del nivel 7 y más. Estas características pueden ser la dirección IP, el User-Agent, propiedades de seguridad de la capa de transporte (TLS), la ubicación geográfica y más. Extrae metadatos de las peticiones entrantes y calcula los elementos que coinciden con el ataque. Este proceso es la manera más precisa y segura de detectar atacantes para su mitigación, puesto que casi todos los ataques tienen características únicas. Para maximizar la precisión, Adaptive Threat Enginehe repite este proceso con cada ataque y no se basa en reglas estáticas a largo plazo como otras soluciones que pueden ser propensas a generar falsos positivos.

Además, Adaptive Threat Engine también se basa en un sistema modular que nos permite mejorar rápidamente las capacidades de detección y mitigación a medida que se descubren nuevos tipos de ataques, sin necesidad de desarrollar un mecanismo de respuesta completamente nuevo. Cuando surgen nuevos ataques como el ataque Rapid Reset, Fastly implementa nuevas funciones en los módulos de detección y respuesta, lo que mantiene unos tiempos de respuesta increíblemente cortos, incluso ante ataques inéditos.

Lo mejor de todo es que no tienes que preocuparte cuando sucede, porque detecta ataques de DDoS de forma rápida y precisa para su mitigación automática.

Mitigación segura

Todos los sistemas automatizados corren el riesgo de generar falsos positivos y bloquear tráfico legítimo. Los sistemas automatizados, por sí solos o en combinación con errores humanos, tienen un largo historial de provocar interrupciones, pero si las políticas se vuelven demasiado permisivas, los ataques reales logran pasar.

Basándose en la detección rápida y la extracción precisa de firmas, Adaptive Threat Engine implementa mitigaciones seguras sin afectar al tráfico legítimo. Sus mitigaciones están siempre activas y se consideran seguras en todo momento y sin consecuencias porque han pasado por procesos exhaustivos de validación y revisión de código. Por ejemplo, hay controles integrados para evitar que se creen reglas basadas en atributos únicos propensos a falsos positivos, como el código de país. Además, el motor no puede verse desbordado por múltiples ataques sincronizados y también es capaz de mitigar varios ataques simultáneamente, lo que garantiza que tus servicios sigan ofreciendo buen rendimiento y estén disponibles independientemente del adversario. Por último, Adaptive Threat Engine mantiene múltiples muestras de tu tráfico normal, actualizadas continuamente, y compara con ellas cualquier regla prevista. Cuando demasiado tráfico se solapa con una regla prevista, esta nunca se publica.

Métodos poco transparentes

Cuando se trata de los ataques de DDoS, la información es poder. Si los atacantes se enteran de algún aspecto de la red o recaban conocimiento de ataques frustrados anteriores, eso lo aplicarán a su siguiente ataque. En este juego constante del gato y el ratón, ocultar información a los atacantes se lo pone mucho más difícil para saber si necesitan cambiar de tácticas o cómo deben adaptarse. Cuando detectan un ataque, la mayoría de las plataformas optan por actuar al momento para cortar la conexión con el atacante o impedir su acceso a la plataforma de otra manera. Al hacer esto, el atacante se entera de que lo han descubierto y sabe que, si vuelve a probar el mismo enfoque, es probable que lo identifiquen y bloqueen con más facilidad. Adaptive Threat Engine intenta reducir al máximo la cantidad de información (de cualquier tipo) que se devuelve a los atacantes.

El motor de amenazas adaptativo en acción

A continuación, presentamos un ejemplo simplificado de cómo el motor detecta, identifica y mitiga un ataque DDoS contra uno de nuestros clientes. El motor de amenazas adaptativo supervisa el tráfico en todo momento para detectar picos anómalos en los patrones de tráfico y sus características (Imagen 2).

Imagen 2: detección de un ataque de ejemplo

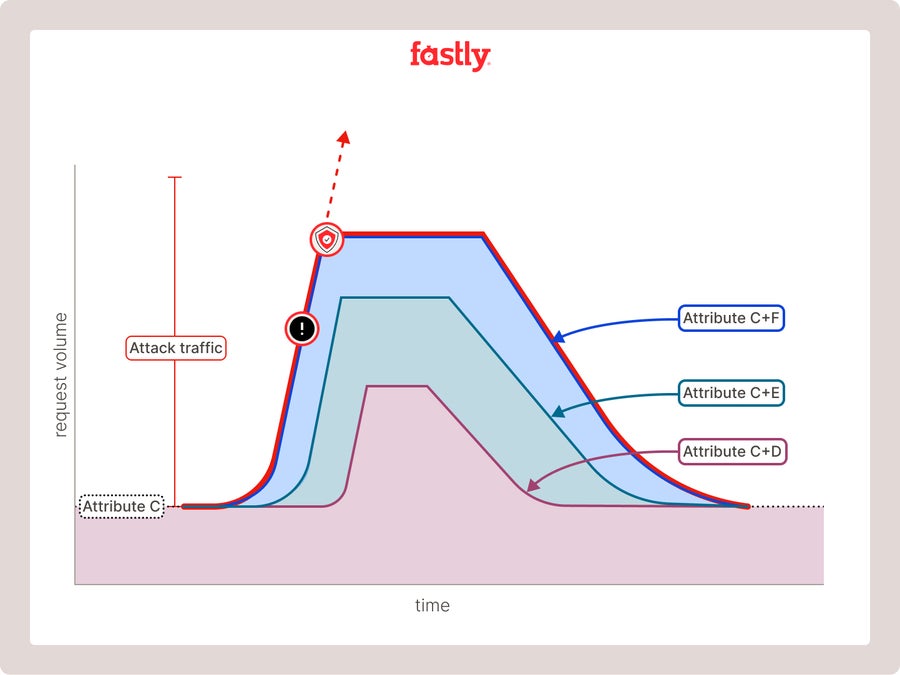

Cuando se detecta un ataque, Adaptive Threat Engine dedica unos milisegundos a probar atributos individuales hasta que encuentra uno que corresponda mejor con la curva de ataque (imagen 3).

Imagen 3: prueba de atributos individuales

Una vez que el motor encuentra un atributo inicial que mejor encaja, repite rápidamente el proceso, combinando rasgos adicionales para crear una ecuación que se aproxime más a la representación del excedente de tráfico de ataque. Con cada rasgo adicional que se añade a la ecuación, disminuyen los grados de libertad necesarios para seguir mejorando el modelo. Este proceso continúa hasta que Adaptive Threat Engine crea una ecuación única que coincide con el excedente de tráfico de ataque y bloquea con confianza la identidad única del atacante (imagen 4).

Imagen 4: Conjuntos de atributos de prueba

Por muy intensivo en términos informáticos que parezca este proceso, la detección, identificación y mitigación se dan en cuestión de segundos gracias a la capacidad y velocidad del borde global de Fastly. Aunque este ejemplo implicaba un solo ataque, también puede defender simultáneamente contra múltiples ataques dirigidos de distintos actores maliciosos.

Explorando las reglas del motor de amenazas adaptativo

Fastly DDoS Protection proporciona visibilidad de cada regla que el motor crea automáticamente para mitigar un ataque; cada una contiene un resumen de los rasgos que está bloqueando y del tráfico afectado (imagen 5).

Imagen 5: ejemplo de las reglas de Adaptive Threat Engine

Con esta información, las organizaciones pueden validar rápidamente la eficacia de las reglas. Tomemos el ejemplo anterior: la regla se creó en cuestión de segundos para mitigar un ataque a una importante organización minorista. Puedes confiar en la eficacia de la mitigación porque:

Una sola IP generó un pico tanto en el volumen como en la diversidad de peticiones, lo que hizo que Fastly DDoS Protection marcara el comportamiento como un ataque DDoS

La regla prevista no se superponía con ningún ejemplo de tráfico.

Tras examinarlo, el User-Agent es una herramienta de enumeración conocida utilizada por atacantes cibernéticos.

Tras el examen, la ruta a la que apuntaban no existe para este cliente.

Tras el examen, la totalidad del tráfico de ataque excedente provenía de un solo país del que la organización normalmente no recibe usuarios finales

Cada regla también incluye un estado editable que permite a los equipos adaptar su defensa. Si esta regla se hubiera considerado admisible basándose únicamente en el contexto empresarial que solo conocen tus operadores, puedes ajustar fácilmente el comportamiento para adaptarlo a tus necesidades. Otros casos en los que esta flexibilidad resulta útil incluyen cuando alguien acaba de comprar el producto y está temporalmente en modo de creación de registros, puede pasar reglas individuales al modo de bloqueo, o quienes deben permitir picos volumétricos de tráfico con fines de prueba.

Mientras que otras soluciones de la competencia popularizan su capacidad de bloquear en milisegundos utilizando reglas estáticas que pueden ser propensas a errores con el tiempo (especialmente con el aumento del uso de la IA por parte de los atacantes), Fastly DDoS Protection elabora a medida cada regla con este nivel de precisión, visibilidad y configurabilidad, para que tengas la seguridad de que estás protegido.

Mitiga automáticamente los ataques con Fastly DDoS Protection

Ante el continuo aumento de la sofisticación y el volumen de los ataques DDoS, las soluciones complejas o manuales pierden toda efectividad. El motor de amenazas adaptativo de DDoS Protection detecta, identifica y mitiga con precisión los ataques DDoS dirigidos a tus aplicaciones y API. En segundos, mitiga los ataques sin necesidad de ningún ajuste, lo que garantiza que tu equipo no dedique recursos a una seguridad eficaz y que los usuarios finales no sufran los efectos de los ataques en el rendimiento y la disponibilidad. Si quieres saber más sobre cómo DDoS Protection de Fastly te puede ayudar a mitigar automáticamente el impacto de los ataques DDoS a aplicaciones, escríbenos.

**Los datos sobre la duración de los ataques se recopilaron a partir de las peticiones de tráfico de entrada enviadas a la red de Fastly entre el 01/07/2023 y el 12/10/2023. El comienzo de un ataque se registra cuando se detecta un aumento del 30 % con respecto al tráfico esperado, y el final se registra cuando el tráfico vuelve a los niveles habituales. Se han excluido de este conjunto de datos las pruebas de carga y los picos de tráfico que se producen de manera natural.