Les entreprises du secteur de la sécurité sont souvent les premières à alerter le marché des changements touchant la sécurité des applications, invoquant sa nature dynamique pour justifier l’achat de leur solution la plus récente et la plus performante. Il est clair que le changement est réel et que les hackers utilisent les dernières avancées, mais la vraie question est : « comment l’industrie s’adapte-t-elle ? » Les connaissances se limitent à ce que vous pouvez tirer de ces mêmes outils d’IA et à ce que votre réseau partage sur les réseaux sociaux.

Dans le but d'explorer comment le secteur évolue, nous avons collaboré avec l'Enterprise Strategy Group d'Informa TechTarget pour observer comment 383 professionnels de la cybersécurité et de l'informatique dans des organisations aux États-Unis et au Canada s'adaptent. Les résultats mettent en évidence :

À quelle vitesse les environnements que nous nous efforçons de sécuriser se développent

Volonté de consolidation

L’automatisation : une nécessité pour répondre aux attaques pluridimensionnelles

Leur perspective combinée vous aidera à jauger si votre stratégie de sécurité se concentre sur les bons aspects.

Les environnements que nous protégeons évoluent plus rapidement

La manière dont nous protégeons doit être éclairée par ce que nous protégeons. Alors que les entreprises s’appuient de plus en plus sur les applications et les API pour générer des revenus, le paysage continue d’évoluer, mais à quelle vitesse ? En moyenne, les professionnels interrogés ont indiqué qu’ils protégeaient 145 applications web et sites web par entreprise et s’attendent à ce que ce chiffre passe à 201 en moyenne au cours des 24 prochains mois, soit une augmentation de 39 %. Et qu’en est-il des API qui rendent possibles les expériences uniques du site ? Actuellement, seules 32 % de la majorité de leurs applications utilisent des API, mais ils prévoient que ce chiffre atteindra 80 % dans les 24 mois à venir.

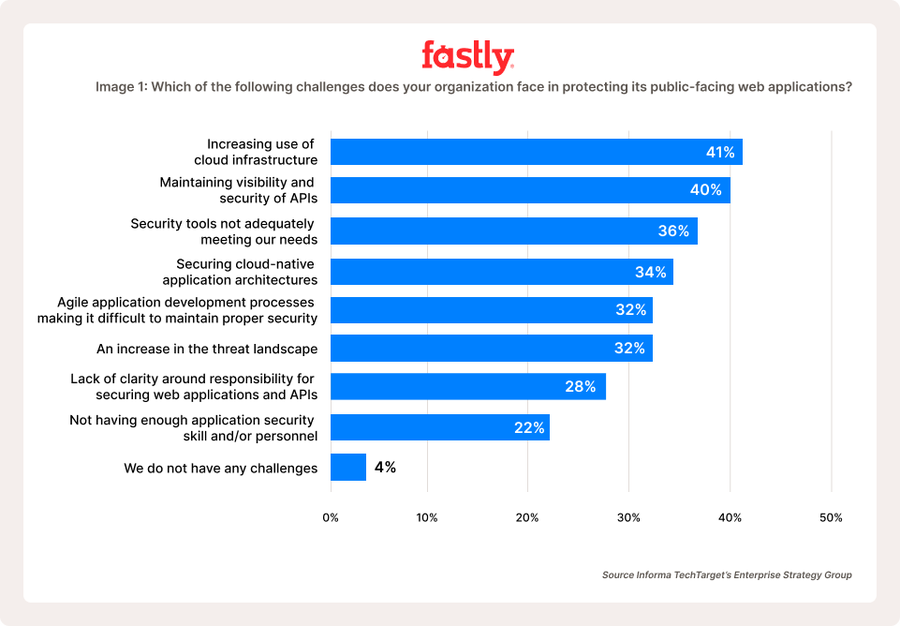

L’augmentation du volume, l’adoption des API et la vitesse de déploiement associée suscitent des préoccupations chez ces professionnels. À la question « Lequel des défis suivants votre entreprise rencontre-t-elle dans la protection de ses applications web publiques ? », 32 % ont répondu que les processus de développement agiles rendent difficile le maintien de la sécurité. La réponse la plus courante à la question (41 %) était que l’utilisation croissante de l’infrastructure cloud constituait leur plus grand défi (image 1).

Rapportez ces statistiques à votre propre entreprise et réfléchissez à la manière dont l’adoption de conteneurs, la configuration de fournisseurs de services multi-cloud et d’autres changements d’infrastructure auront un impact sur votre capacité à les sécuriser. Les solutions que vous avez en place aujourd’hui peuvent-elles s’adapter efficacement à l’augmentation du volume de vos actifs et assurer la protection partout où votre entreprise opère ? Les personnes interrogées semblent ne pas être certaines que ce soit le cas et cherchent par conséquent consolider leurs ressources.

La consolidation est une priorité

Les pare-feu pour applications web sont synonymes de sécurité des applications. Ils existent depuis des décennies, et alors les nouvelles exigences PCI 4.0 obligent les entreprises à en acquérir un pour protéger tous leurs sites publics si ce n’est pas déjà fait, la question de leur utilité réelle est devenue une priorité. Hormis les exigences PCI, les WAF ne sont pas une nouveauté pour la plupart des entreprises et 92 % des personnes interrogées ont indiqué que leur entreprise en possède au moins un. En effet, 67 % des répondants ont indiqué que leur entreprise utilise plusieurs solutions provenant de divers fournisseurs.

Cela vous semble-t-il familier ?

Lorsqu’on leur a demandé pourquoi, bon nombre de ceux qui ont indiqué que leur utilisation croissante de l’infrastructure cloud constituait leur plus grand défi ont également répondu que c’était la raison pour laquelle ils ont été contraints d’acheter plusieurs WAF. Certains ne peuvent tout simplement pas protéger tout ce dont ils ont besoin. Les autres raisons du recours à plusieurs WAF sont liées aux demandes des propriétaires d’applications et des équipes adjacentes concernant un fournisseur en particulier et à des ensembles de fonctionnalités uniques proposés par certains (image 2).

Pour résumer leurs réponses, il semble que les organisations disposent de plusieurs WAF pour l'une des deux raisons suivantes :

Ils ne sont pas en mesure de protéger l’ensemble de leurs environnements opérationnels (dans le cloud, sur site, en conteneur, en environnement hybride, etc.).

Ils ne sont pas assez efficaces ; d’autres ont donc été achetés pour combler les lacunes perçues.

Si votre entreprise est dans la même situation, considérez ces deux aspects comme des critères principaux dans votre recherche ; un WAF de nouvelle génération comme celui de Fastly pourrait être la solution consolidée que vous recherchez.

Les hackers lancent des leurres efficaces

Éteindre les incendies liés aux attaques est naturel et fait partie du travail, mais lorsque plusieurs se produisent simultanément, les équipes risquent d’être dépassées. Parmi ceux qui ont déclaré avoir subi une attaque DDoS, 45 % ont indiqué que la DDoS était une diversion dans le cadre d’une attaque plus large. Parmi ce groupe, 70 % ont déclaré que la diversion avait finalement fonctionné et avait eu un impact sur les opérations, entraînant une perte de données, etc. C’est un problème sérieux et, à la lumière de ces informations, demandez-vous si vos exercices de simulation de crise et vos simulations d’attaque incluent de tels événements pour réduire la probabilité d’un impact sur votre entreprise.

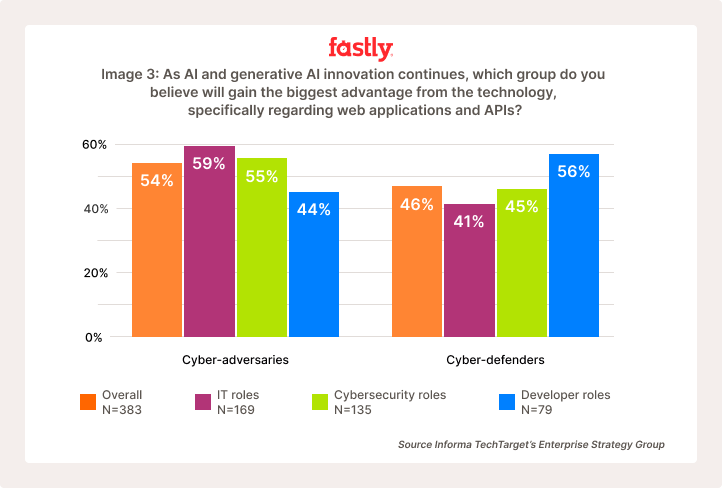

C’est en forgeant qu’on devient forgeron, mais l’automatisation est une autre méthode pour remédier à ces diversions. Cependant, 59 % des responsables informatiques et 55 % des responsables de la cybersécurité interrogés pensent que l’automatisation alimentée par l’IA donne un avantage aux adversaires. Bien qu’essayer la protection contre les attaques par déni de service distribué de Fastly puisse faire pencher la balance en faveur des défenseurs, ces statistiques peuvent également refléter la nature plus minutieuse des défenseurs. Parmi les personnes interrogées, 56 % ayant un rôle de développeur pensent que les cyberdéfenseurs ont plutôt l’avantage (image 3).

Considérations finales

Les applications et leurs API représentent des moteurs de revenus massifs pour les entreprises ; toutefois, si leur croissance se maintient au rythme projeté, il est impératif de considérer en parallèle les nouvelles brèches que nous ouvrons aux hackers. Des politiques de sécurité étendues à plusieurs solutions peuvent arrêter les hackers malgré les brèches créées par les nouvelles applications et API, mais le faire au prix d’un impact sur le trafic légitime n’est pas un compromis acceptable.

Les entreprises devraient envisager d’adopter des solutions de sécurité des applications qui protègent efficacement les environnements, peu importe où elles opèrent ou l’étendue de leurs ressources. En regroupant ces outils en un seul et même endroit, davantage d’équipes peuvent intégrer la sécurité plus en amont, ce qui favorise un développement où la sécurité est intégrée dès le départ. Bien que nous ayons abordé certaines des principales conclusions, nous vous invitons à lire le rapport pour mieux comprendre l’évolution du secteur. Si l’une de ces conclusions justifie la création d’un ticket pour votre prochain sprint, contactez-nous pour savoir comment nous pouvons vous aider.