Le API consentono alle applicazioni software di interagire tra loro e sono fondamentali per i moderni modelli software, come le architetture di microservizi.

La sicurezza delle API riguarda le misure adottate per proteggere le API da accessi non autorizzati, usi impropri e attacchi. Poiché le API sono comunemente utilizzate e consentono l'accesso a funzioni e dati software sensibili, stanno diventando un bersaglio sempre più ambito dagli hacker.

La sicurezza delle API è una componente fondamentale della sicurezza delle applicazioni web moderne. La sicurezza delle API è essenziale per proteggere i dati sensibili, come informazioni finanziarie o dati personali, e per prevenire attacchi che potrebbero compromettere l'integrità dell'API e dei sistemi a cui si connette. Le API stanno diventando sempre più diffuse e vengono utilizzate per alimentare processi aziendali e servizio critici, quindi devono essere protette.

Perché la sicurezza delle API è importante?

Le API consentono alle aziende di integrare diversi sistemi e tecnologie permettendo a varie applicazioni di comunicare rapidamente, portando a Operazioni più efficienti ed efficaci.

Le API, tuttavia, possono anche creare potenziali rischi per la sicurezza se non vengono gestite e protette correttamente. È noto che gli hacker sfruttano le vulnerabilità delle API per accedere a dati sensibili o iniettare codice dannoso nelle applicazioni, causando violazioni dei dati, arresti anomali del sistema e altre gravi conseguenze.

La sicurezza delle API è essenziale per garantire la riservatezza, l'integrità e la disponibilità dei dati e delle risorse. Con i microservizi e le architetture serverless, quasi ogni applicazione Enterprise dipende dalle API per le funzionalità Basic. La sicurezza delle API è una parte fondamentale della moderna sicurezza delle informazioni e protegge il traffico North-South e East-West tra le applicazioni.

Inoltre, la sicurezza delle API è fondamentale anche per la conformità ai requisiti normativi come GDPR, HIPAA e Payment Card Industry Data Security Standard, che impongono rigorose protezioni di sicurezza e privacy per gli scambi di dati sensibili. Il mancato rispetto di queste normative può comportare sanzioni legali e finanziarie.

API REST vs. API SOAP

Le API moderne sono progettate a partire da due principali tipi di architettura:

REST - Un'API Representational State Transfer (REST) è un servizio web che utilizza richieste Hyper Text Transfer Protocol (HTTP) per comunicare e interagire con applicazioni o servizi basati sul web.

SOAP - Un'API Simple Object Access Protocol (SOAP) è un servizio web che utilizza Extensible Markup Language (XML) per comunicare e scambiare dati tra applicazione o servizio.

Le API RESTful sono ampiamente utilizzate per creare applicazioni e servizi basati sul web. Sono indipendenti dalla piattaforma, il che significa che gli sviluppatori possono usarli con qualsiasi linguaggio di programmazione o framework che supporti le richieste HTTP. Sono altamente scalabili e possono gestire simultaneamente grandi volumi di richiesta da più client. Le API SOAP sono comunemente utilizzate in ambienti Enterprise in cui la sicurezza e l'affidabilità sono fondamentali. Forniscono un modo standardizzato per scambiare dati tra sistemi diversi e possono gestire Operazioni complesse e modelli di messaggistica. Possono anche essere più complessi e pesanti di altri servizi web e possono richiedere costi generali di elaborazione aggiuntivi e una maggiore larghezza di banda di rete.

Che cos'è la OWASP sicurezza delle API Top 10?

L'aumento delle minacce alla sicurezza correlate alle API ha spinto l'Open Web Application Security Project (OWASP) a pubblicare una top ten unica specifica per le API. L'OWASP Top 10 sulla sicurezza delle API è una guida completa che aiuta le organizzazioni a comprendere i rischi e le minacce associati alle loro API e come proteggerle. Ecco i 10 migliori:

API1:2023 autorizzazione a livello di oggetto non funzionante: l'autorizzazione a livello di oggetto è un meccanismo di controllo degli accessi solitamente implementato a livello di codice per verificare che un utente possa accedere solo agli oggetti per i quali dispone dell'autorizzazione necessaria.

API2:2023 Autenticazione non sicura: Gli endpoint e i flussi di autenticazione devono essere protetti. Anche "Password dimenticata / reimpostazione della password" deve essere trattato come un meccanismo di autenticazione.

API3:2023 autorizzazione a livello di proprietà degli oggetti non funzionante: quando consenti a un utente di accedere a un oggetto tramite un endpoint API, è fondamentale verificare che l'utente abbia accesso alle proprietà specifiche dell'oggetto a cui sta tentando di accedere.

API4:2023 Consumo illimitato di risorse: Per soddisfare le richiesta API sono necessarie risorse come larghezza di banda di rete, CPU, memoria e storage. I provider di Service a volte rendono disponibili le risorse necessarie tramite integrazione API e pagamento per richiesta, come l’invio di e-mail/SMS/chiamate telefoniche, la convalida biometrica, ecc.

API5:2023 autorizzazione a livello di funzione non funzionante: Il modo migliore per individuare i problemi di autorizzazione a livello di funzione non funzionante è analizzare a fondo il meccanismo di autorizzazione.

API6:2023 Accesso senza restrizioni a flussi aziendali sensibili: Un endpoint API è vulnerabile se espone un flusso aziendale sensibile senza limitarne adeguatamente l'accesso.

API7:2023 Server-Side Request Forgery: le vulnerabilità di Server-Side Request Forgery (SSRF) si verificano quando un’API recupera una risorsa remota senza convalidare l’URL fornito dall’utente. Consente a un hacker di indurre l'applicazione a inviare una richiesta appositamente creata a una destinazione imprevista, anche se protetta da un Firewall o da una VPN.

API8:2023 Configurazione errata della sicurezza: l'API può essere vulnerabile se manca il rafforzamento della sicurezza, mancano le patch di sicurezza più recenti, ci sono discrepanze nel modo in cui vengono elaborate le richiesta in arrivo, manca Transport Layer Security (Transport Layer Security), ecc.

API9:2023 Gestione impropria dell'inventario: La natura estesa e connessa delle API e delle applicazioni moderne comporta nuove sfide. Le organizzazioni devono avere una buona comprensione e visibilità delle loro API e degli endpoint API e di come memorizzano o condividono dati con terze parti esterne.

API10:2023 Consumo non sicuro delle API: gli sviluppatori tendono a fidarsi dei dati ricevuti da API di terze parti più che dell’input dell’utente. Questo è particolarmente vero per le API offerte da aziende note. Per questo motivo, gli sviluppatori tendono ad adottare Standard di sicurezza meno rigorosi, ad esempio per quanto riguarda la validazione e la sanitizzazione degli input.

Migliori pratiche per la sicurezza delle API

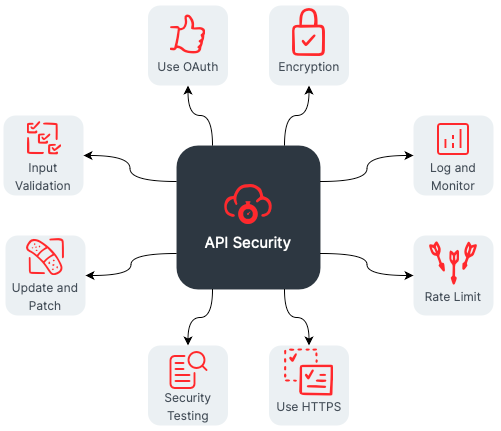

Le migliori pratiche di sicurezza delle API sono essenziali per garantire una comunicazione dei servizi sicura e privata. Alcune delle migliori pratiche sono le seguenti:

Usa HTTPS: Usa sempre HTTPS invece di HTTP. HTTPS fornisce la crittografia per i dati in transito, prevenendo gli attacchi man-in-the-middle.

Usa l’autenticazione: Implementa meccanismi di autenticazione per garantire che solo gli utenti autorizzati possano accedere all’API. Valuta l’utilizzo di OAuth o di una soluzione di autenticazione basata su token.

Usa la crittografia: usa sempre metodo di crittografia per proteggere la riservatezza dei tuoi dati. Usa la crittografia SSL/TLS o la crittografia di livello Advanced Encryption Standard (AES).

Usa la limitazione della velocità e il throttling: Imposta i rate limit sul metodo e sulla frequenza delle chiamata API per prevenire gli attacco Denial of Service (DoS). La limitazione della velocità può anche bilanciare l'accesso e la disponibilità regolando le connessioni degli utenti.

Usa la sicurezza a livello di messaggio: Proteggi l'integrità e la riservatezza dei messaggi. Valuta l'utilizzo di XML Encryption e di una firma XML.

Usa la convalida dell’input: convalida tutti i dati di input per prevenire attacco come SQL injection (SQLi) o cross-site scripting (XSS)

Usa i controlli di accesso basati sui ruoli (RBAC): Implementa RBAC per limitare l'accesso a dati sensibili o funzionalità.

Log e monitoraggio: Implementa un meccanismo di logging e monitoraggio in tempo reale per rilevare e rispondere agli incidente di sicurezza.

Mantieni il software aggiornato: Mantieni aggiornato tutto il software, inclusi i sistemi operativi (OS), i servizi web e i framework per applicazioni web, con gli aggiornamenti e le patch di sicurezza più recenti.

Test di sicurezza: Esegui regolarmente test di sicurezza per identificare vulnerabilità e potenziali rischi per la sicurezza.

Seguire queste best practice di sicurezza può aiutare a garantire che gli endpoint API rimangano sicuri e protetti dagli attacchi.

Prova Fastly gratis oggi stesso!