Transport Layer Security (TLS) è un protocollo Standard dell'Internet Engineering Task Force (IETF) che garantisce l'autenticazione, la privacy e l'integrità dei dati per le comunicazioni su Internet. Questo protocollo è stato pubblicato nel 1999 e, più recentemente, Transport Layer Security 1.3 è stato pubblicato nel 2018. Un caso d'uso quotidiano di Transport Layer Security consiste nel crittografare le comunicazioni tra due sistemi. Transport Layer Security è fondamentale perché garantisce che l'altra parte in una connessione sia chi dice di essere, indica se i dati mantengono la loro integrità e fornisce un livello di riservatezza tramite la crittografia. TLS utilizza una serie di algoritmi e metodi diversi per raggiungere questi obiettivi. È il protocollo di sicurezza più adottato e implementato attualmente in uso. È particolarmente adatto per i browser web e altre applicazioni che richiedono lo scambio sicuro di dati sulla rete tramite il protocollo HTTPS (Hypertext Transfer Protocol Secure). TLS può anche proteggere elementi quali e-mail e altri protocolli.

Transport Layer Security vs. SSL

Quando si parla di Transport Layer Security, spesso si menzionano Secure Socket Layer (SSL) o anche SSL/TLS. SSL è la vecchia versione di Transport Layer Security. Molti nel settore si riferiscono ancora a Transport Layer Security con il suo vecchio nome. Il termine Transport Layer Security viene utilizzato nel resto di questo articolo. È importante notare che i nomi sono spesso usati in modo intercambiabile. Transport Layer Security è il successore del protocollo SSL, ormai deprecato.

Il Transport Layer Security è nato dal protocollo Secure Sockets Layer (SSL) di Netscape e lo ha sostituito. Il protocollo è stato rinominato in Transport Layer Security per evitare problemi con Netscape (creando ancora oggi confusione). Poiché Transport Layer Security è più recente, la maggior parte delle differenze tra i due è distinta. La maturità del protocollo è stata adattata per affrontare le vulnerabilità e migliorare le capacità di integrazione e implementazione. Pertanto Transport Layer Security è più efficiente e sicuro di SSL, in quanto offre un'autenticazione più solida, una migliore generazione delle chiavi e il supporto per diversi cifrari. Transport Layer Security supporta algoritmi più recenti e più sicuri. I due non sono intercambiabili. Tuttavia, Transport Layer Security fornisce una certa retrocompatibilità per la funzionalità legacy. Transport Layer Security gestisce l'handshake molto più velocemente di SSL. Nel 2021 l'IETF ha formalmente deprecato Transport Layer Security 1.0 e 1.1, seguita da importanti fornitori, tra cui Apple e Microsoft.

Transport Layer Security e HTTPS

HTTPS è la versione sicura dell'HypterText Transfer Protocol (HTTP). HTTP è il protocollo utilizzato dal tuo browser e server web per comunicare e scambiare informazioni. Quando il trasferimento dei dati viene crittografato con SSL/Transport Layer Security, lo chiamiamo HTTPS. Pertanto, se il tuo sito web usa HTTPS, tutte le informazioni sono crittografate dai certificati SSL/TLS.

Cosa fa TLS?

Il protocollo Transport Layer Security consente di raggiungere tre componenti principali: integrità, autenticazione e crittografia.

Integrità: conferma che i dati inviati attraverso una rete non sono compromessi.

autenticazione: certifica che le identità delle parti che comunicano siano quelle che dichiarano di essere.

Crittografia: nasconde i dati trasferiti da terze parti.

Come funziona?

Puoi suddividere il protocollo Transport Layer Security in due livelli.

Il protocollo record Transport Layer Security protegge i dati dell'applicazione utilizzando le chiavi create durante l'handshake Transport Layer Security. Il protocollo record è responsabile della protezione dei dati dell'applicazione e della verifica della loro integrità e autenticità. Il protocollo di handshake Transport Layer Security è responsabile dell'autenticazione e dello scambio di chiavi necessari per stabilire e proteggere le sessioni.

Il protocollo record TLS fornisce la sicurezza della connessione e il protocollo di handshake TLS consente al client e al server di autenticarsi reciprocamente e negoziare le chiavi di sicurezza prima dello scambio di dati.

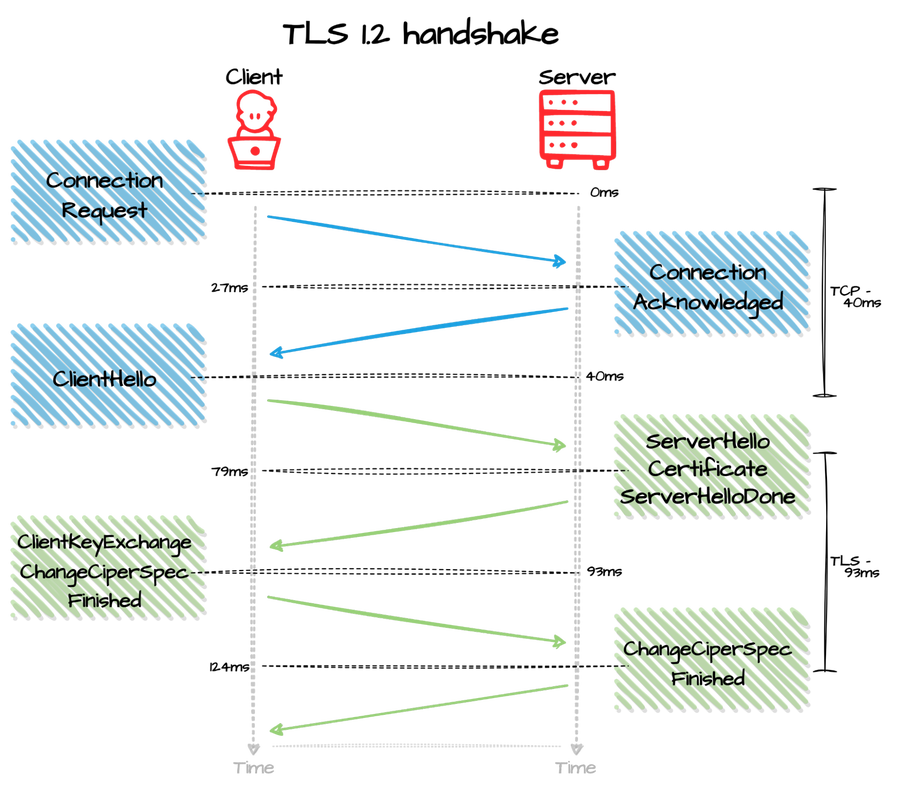

L'handshake Transport Layer Security è un processo in più fasi. L'handshake Transport Layer Security Standard prevede che il client e il server inviino messaggi di "saluto", si scambino chiavi, messaggi cifrati e un messaggio di conclusione.

Transport Layer Security influisce sulle prestazioni delle applicazioni web?

Quasi ogni sito web supporta Transport Layer Security 1.2 e quasi il 60% (alla data di pubblicazione) supporta anche Transport Layer Security 1.3. Transport Layer Security 1.3 apporta miglioramenti significativi alla sicurezza e rimuove le vecchie funzionalità più deboli. Le nuove funzionalità di Transport Layer Security 1.3 contribuiscono ad accelerare l'handshake TLS. Ripresa della sessione verifica se un server e un client hanno comunicato in precedenza; in tal caso, alcuni controlli di sicurezza vengono omessi. False Start consente a server e client di trasmettere dati prima che l’handshake sia finalizzato. Un handshake Transport Layer Security 1.3 richiede solo un'andata e ritorno invece delle due precedenti utilizzate nelle versioni precedenti di Transport Layer Security. Infine, la ripresa Zero tempo di andata e ritorno (0-RTT) consente la generazione di una chiave master di ripresa.

L'uso di Transport Layer Security offre anche molti beneficio per le aziende e le applicazioni web, ad esempio migliorando la Search Engine Optimization del tuo sito (SEO) e rafforzando la fiducia dei clienti. In questo modo, può aiutare la tua azienda a rimanere competitiva nelle pagine dei risultati dei motori di ricerca (SERP).

Abilita Transport Layer Security oggi

TLS Encryption aiuta a proteggere le applicazioni web da breach di dati e altre vulnerabilità. Fastly TLS consente al cliente di gestire i certificati Transport Layer Security per singolo dominio o per più domini usando la nostra interfaccia web o l'API. Con Fastly TLS, puoi generare e caricare i tuoi certificati Transport Layer Security e le chiavi private oppure chiedere a Fastly di generare e gestire automaticamente i certificati Transport Layer Security per tuo conto tramite una CA di terze parti, no profit o commerciale.

Supponiamo che tu abbia bisogno di una specifica autorità di certificazione (CA) o di un certificato Organization Validation (OV) o Extended Validation (EV). Puoi usare l'interfaccia web di Fastly o l'API per caricare certificati e chiavi Transport Layer Security se porti i tuoi certificati.

Quando Fastly gestisce i tuoi certificati, usi l'interfaccia web di Fastly o l'API per selezionare la CA da cui Fastly dovrebbe procurarsi i tuoi certificati Transport Layer Security. Fastly si procura quindi i certificati Domain Validated (DV) dall'autorità selezionata. Per completare una richiesta di certificato, devi dimostrare di avere il controllo dei domini in due modi. Se usi un carattere jolly per coprire tutti i tuoi sottodomini con un unico certificato, devi aggiungere un token di verifica ai record del tuo Domain Name System (DNS). Fastly risponderà automaticamente alla richiesta HTTP se non hai bisogno di un carattere jolly. Per impostazione predefinita, Fastly installa i certificati Transport Layer Security in un insieme condiviso di Indirizzo IP. Quando le richiesta del client vengono inviate a Fastly, selezioniamo i certificati corretti utilizzando l'estensione SNI di Transport Layer Security che consente ai client di presentare un nome host nella richiesta di handshake Transport Layer Security.

Riepilogo

Transport Layer Security è un protocollo di sicurezza ampiamente distribuito che crittografa i dati da plaintext a ciphertext e viceversa. Transport Layer Security fornisce sicurezza e privacy dei dati attraverso il traffico crittografato, impedendo agli hacker di esporre dati sensibili.

Se hai bisogno di aiuto per comprendere e configurare Transport Layer Security, Fastly può aiutarti.

Prova Fastly gratis oggi stesso!