Si nos fijamos en los últimos titulares relacionados con el malware, el ransomware y los «incidentes de cifrado», parece evidente que trazar una estrategia de defensa exhaustiva es fundamental para que no haya un único punto de error en toda la arquitectura de red.

Para proteger la capa de la aplicación, es clave poder contrastar la reputación de un archivo, imagen u otro contenido con una API. Mucha gente cree que la mejor forma de hacerlo es disponer de un entorno local en el que analizar el malware, como el sistema automatizado de Cuckoo. Sin embargo, la interpretación de los resultados del análisis requiere conocimientos específicos del dominio.

¿Y si pudieras hacerlo en el borde de la red y asegurarte de que una petición maliciosa jamás alcance tu origen? ¿Y si, además, pudieras hacerlo en una plataforma que te da acceso a las interpretaciones de los resultados del análisis de varias fuentes sin realizar un análisis local?

Fastly pone a tu alcance su WAF de última generación para proteger tus aplicaciones y tus API allá donde se encuentren, así como una infraestructura muy fiable que vela por el rendimiento y la disponibilidad de tu sitio web. Nuestra capacidad para examinar el malware en el edge combina nuestra seguridad y nuestros productos de distribución líderes del sector, lo que nos permite tomar decisiones mejor fundadas a la hora de bloquear y reducir tanto la carga en el origen como los costes. Si quieres evitar que los archivos maliciosos entren en contacto con tu infraestructura, sigue leyendo para conocer las ventajas de desplegar el WAF de última generación en el edge y ver algunos ejemplos.

Protección contra malware en el edge

La informática en el edge, que permite a los dispositivos procesar peticiones de datos más cerca del borde de la red, está transformando las operaciones de las empresas y mejorando considerablemente la experiencia de los usuarios finales. Por ejemplo, una empresa que vende entradas puede distribuir tokens de sala de espera para los conciertos más esperados, y una aerolínea puede precargar las preferencias de asientos y comidas a partir de los datos de los viajeros. Cuando este tipo de información se almacena y distribuye en el borde de la red, los clientes están más satisfechos, los costes de origen se reducen y las empresas son más competitivas.

Dicho esto, la informática en el edge no solo mejora la experiencia de los clientes, sino también la mitigación de amenazas. Los ataques de ransomware ahora mismo están al alza y pueden tener graves consecuencias, sobre todo para el sector sanitario y los organismos gubernamentales. Según Malwarebytes, «el pasado febrero, el ransomware como servicio (RaaS) de uso más extendido publicó los nombres de 126 víctimas en su sitio web, cifra récord desde que empezamos a llevar un registro de las filtraciones en febrero de 2022».

La efectividad del ransomware se debe en buena medida a la facilidad con la que pasa desapercibido, y es que un solo clic en un archivo o enlace infectado puede bloquear a toda una organización. La regla de oro para mitigar la mayoría de las amenazas es seguir una estrategia de defensa exhaustiva, como aplicar revisiones al software con frecuencia y proteger los puntos de conexión. No obstante, el análisis y la verificación del malware en el edge puede llevar la seguridad a otro nivel.

Motivos por los que tener las aplicaciones en el edge

Muchas empresas optan por trasladar sus aplicaciones al borde de la red porque las ventajas de gestionar su tráfico lejos del origen se aprecian de inmediato. Al desplegar el WAF de última generación en el edge, se crea una capa defensiva de alto rendimiento con los beneficios que describimos a continuación.

Velocidad: como las peticiones se examinan más rápidamente que en el origen, los puntos de conexión que pueden estar expuestos se mantienen mejor protegidos.

Visibilidad: los clientes pueden utilizar puntuaciones procedentes de varias fuentes y basadas en la reputación, así como distintos motores de análisis, para obtener una visión más integral de la validez de una petición.

Ahorro: el uso de la infraestructura de puntos de presencia de Fastly reduce la latencia y los costes de origen al detener las peticiones no válidas antes de que se ejecuten.

Así funciona en el edge de Fastly

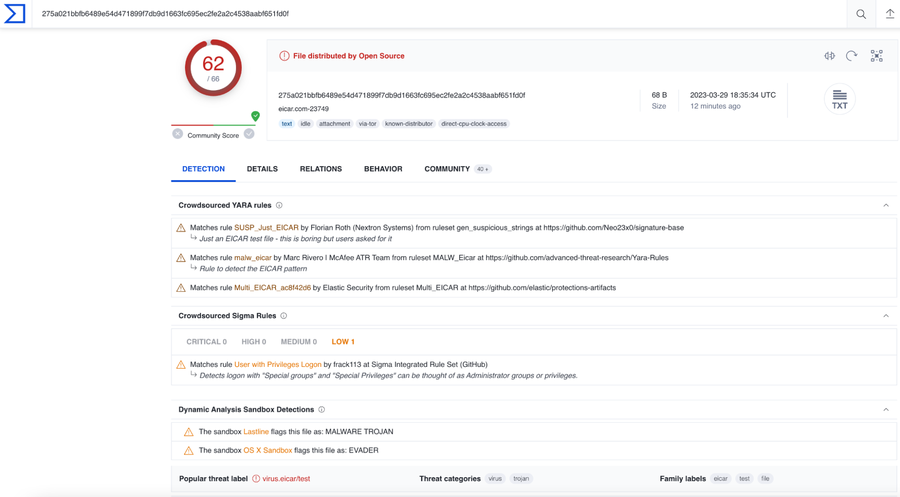

Fastly puede ayudarte a contrastar el contenido de la carga de un archivo con la API de reputación que más te convenga. Este ejemplo de Fiddle ilustra la asignación de un hash al cuerpo del mensaje POST y su posterior verificación mediante la API VirusTotal.

En el ejemplo puedes ver que el resultado del análisis de virus (es decir, «virus-scan-result») es la incorporación del encabezado de la petición, que contiene la reputación y la puntuación de los elementos maliciosos de acuerdo con VirusTotal.

Con el SDK de JavaScript en Compute, tu equipo de desarrollo puede crear una lógica compleja utilizando un lenguaje de sobra conocido. Esto te permitirá definir condiciones de seguridad personalizadas y gestionar las acciones que se llevan a cabo en la petición antes de enviarla a las aplicaciones en el backend.

Puedes controlar fácilmente la inspección de contenidos mediante la ruta de petición «/upload», el tipo de contenido en la aplicación mediante «application/pdf» u otros atributos. Echa un vistazo a nuestra documentación de JS Compute para obtener más información sobre el objeto Request.

Gracias al enriquecimiento de los datos en el edge, podrás decidir qué contenido tiene acceso a tus aplicaciones con conocimiento de causa.

En Fastly nos esforzamos al máximo para que nuestros clientes puedan proteger sus aplicaciones web mediante la distribución de contenidos en el edge. Nuestro entorno de JS Compute te ayudará a defender tu aplicación del malware y el ransomware, dos amenazas cada vez mayores. Si quieres adelantarte a los atacantes, desplazar el perímetro de seguridad al edge es la solución.

Las ventajas de la informática sin servidores en el edge no se limitan a la seguridad. Aquí puedes informarte sobre otros casos de uso.

Ponte en contacto con nosotros si tu equipo encargado de la seguridad de las aplicaciones web o tú queréis conocer a fondo Compute, JS Compute o el WAF de última generación de Fastly. Nuestro equipo de servicios profesionales trabajará mano a mano con vosotros para reforzar la estrategia de seguridad.