Desde finales de 2021 y hasta bien entrado 2022 han resurgido vulnerabilidades conocidas de ejecución remota de código (RCE), como Log4Shell y SpringShell, que han dado lugar a robos de datos, han puesto aplicaciones en peligro y han acarreado altos costes de corrección. Las organizaciones se ven en un aprieto, y es que deben poner freno a la amenaza inmediata pero al mismo tiempo resolver las vulnerabilidades de sus sistemas. Por mucho que haya empresas que no estén expuestas a estos ataques en concreto, su mera existencia hace plantearse cuestiones de estrategia de seguridad,

puesto que estas vulnerabilidades comunes (CVE) tienen un gran impacto y son solo un ejemplo de la escasa seguridad que presentan las aplicaciones web. Recomendamos eliminar o resolver la raíz del problema aplicando las revisiones disponibles, pero somos conscientes de que, en realidad, las organizaciones no siempre pueden aplicar revisiones cuando toca. Aplicar revisiones en servidores siempre resulta muy pesado, ya sea por las múltiples dependencias o por todos los pasos burocráticos que hay que seguir; por esta razón introdujimos las revisiones virtuales.

¿Qué son las revisiones virtuales? ¿Qué son las revisiones virtuales?

Una revisión virtual impide que se aproveche una vulnerabilidad conocida en un sistema ascendente, normalmente delante de la aplicación web vulnerable. Dentro de un WAF, las revisiones virtuales cortan el paso a los ataques, de modo que el tráfico malicioso nunca alcanza tu aplicación web. Así, ganas tiempo en tus procesos de desarrollo o DevSecOps para resolver la vulnerabilidad de fondo mientras la revisión protege la aplicación que se esté ejecutando. Se llama revisión virtual porque tus aplicaciones y API del backend tienen pendiente la actualización que corrija la vulnerabilidad, pero aun así puedes seguir con tu negocio hasta dar con una solución a largo plazo.

Las revisiones virtuales, simplificadas

El WAF de última generación de Fastly, con tecnología de Signal Sciences, te permite aplicar revisiones virtuales de forma fácil y rápida para corregir varias CVE y bloquear al instante las peticiones que intenten aprovechar una de esas vulnerabilidades.

Hay dos maneras de hacerlo,

la primera de las cuales es mediante SmartParse. Una de las principales ventajas de la tecnología SmartParse de nuestro WAF de última generación es que no se sirve de firmas tradicionales para detectar peticiones web anómalas o maliciosas, sino que realiza un análisis léxico de cada petición que da una proporción de falsos positivos mucho más baja y se muestra más sólido con el tiempo, puesto que las técnicas de ataque son más estables y predecibles que las firmas específicas de lenguajes o aplicaciones.

Por poner un ejemplo de estas capacidades, a principios de octubre de 2021 salió a la luz pública una vulnerabilidad de Apache HTTP Server de 7,5 en el sistema de calificación CVSS. Por este error, no se podían crear ni modificar reglas en nuestro WAF de última generación, debido a que la configuración predeterminada cuenta con análisis de comandos y detección de comportamientos maliciosos. SmartParse es una funcionalidad técnica clave de nuestro WAF que viene de serie para todos los clientes.

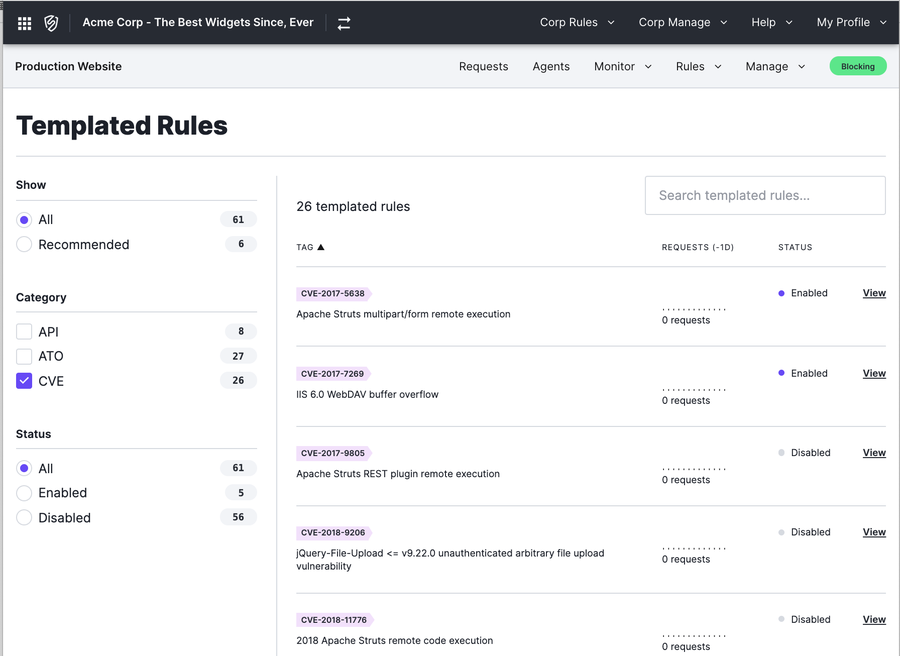

La segunda forma de aportar revisiones virtuales con nuestro WAF de última generación es mediante las reglas de plantilla. Dentro de la consola, puedes seleccionar y habilitar reglas de plantilla que abarcan varias CVE. Con tal de ofrecer la protección más extensa posible, hace poco abrimos la disponibilidad de las capacidades ante CVE a todas las suscripciones, incluida la Essential.

Entre la capacidad de detección integrada de SmartParse y la que aportan las reglas de plantilla, desde un buen principio ofrecemos varias capas de defensa a nuestros clientes.

Para mantenerse al día de las nuevas reglas de CVE, los clientes del WAF de última generación de Fastly pueden apuntarse a los anuncios de revisiones virtuales en la configuración de su cuenta. ¿Aún no cuentas con el WAF de última generación? Escríbenos y te mostraremos cómo puedes proteger tus API y aplicaciones web de forma efectiva, sin complicaciones y con un gran rendimiento.