Gli attacchi DDoS possono rapidamente sopraffare applicazioni e API, causando problemi di prestazioni, costi operativi gonfiati o tempi di inattività. L'Adaptive Threat Engine alla base di Fastly DDoS Protection rileva, identifica e mitiga automaticamente gli attacchi distributed denial-of-service prima che possano avere un impatto sui clienti e sul risultato finale. Il motore si basa su tre principi fondamentali che gli consentono di mitigare con precisione gli attacchi in pochi secondi:

Tutto inizia con un rilevamento rapido e accurato del traffico dannoso

Evitare i falsi positivi è una priorità, quindi le mitigazioni possono essere eseguite in sicurezza

Le tattiche di difesa dovrebbero essere ingannevoli, riducendo al minimo le informazioni disponibili agli hacker

Rilevamento rapido e accurato del traffico dannoso

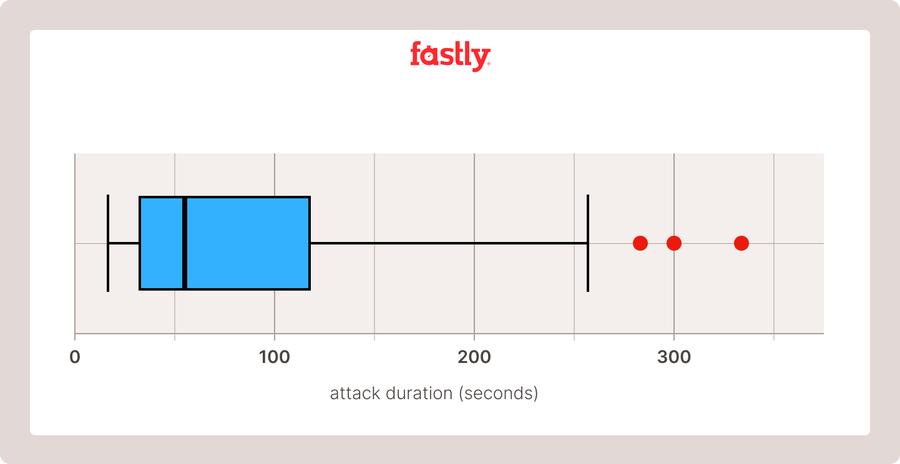

Il rilevamento rapido è fondamentale per mitigare l'impatto degli attacchi. La maggior parte passa rapidamente da zero richieste al secondo (RPS) a milioni o centinaia di milioni di RPS e spesso termina meno di un minuto dopo. Analizzando gli attacchi osservati da Fastly in oltre 90 giorni di dati, spesso l'attacco è già terminato quando una persona viene informata dell'attacco e messa in condizione di rispondere. (Immagine 1):

Immagine 1: durata dell'attacco osservata in secondi*

Il 90% degli attacchi ha una durata totale di 150 secondi o meno

Il 50% degli attacchi dura meno di 52 secondi

Per mitigare il più rapidamente possibile, Fastly DDoS Protection sfrutta l'elaborazione e il processo decisionale dell'Adaptive Threat Engine sull'edge globale, anziché passare attraverso una funzione centralizzata che ha una capacità inferiore e che inevitabilmente funge da collo di bottiglia. La nostra Software Defined Network elimina le dipendenze da hardware specializzato e da altri componenti come i router. Questo conferisce al nostro Adaptive Threat Engine la potenza e la flessibilità necessarie per elaborare, analizzare, diagnosticare e rispondere rapidamente in modo efficace senza influire sul traffico legittimo.

Rilevamento accurato

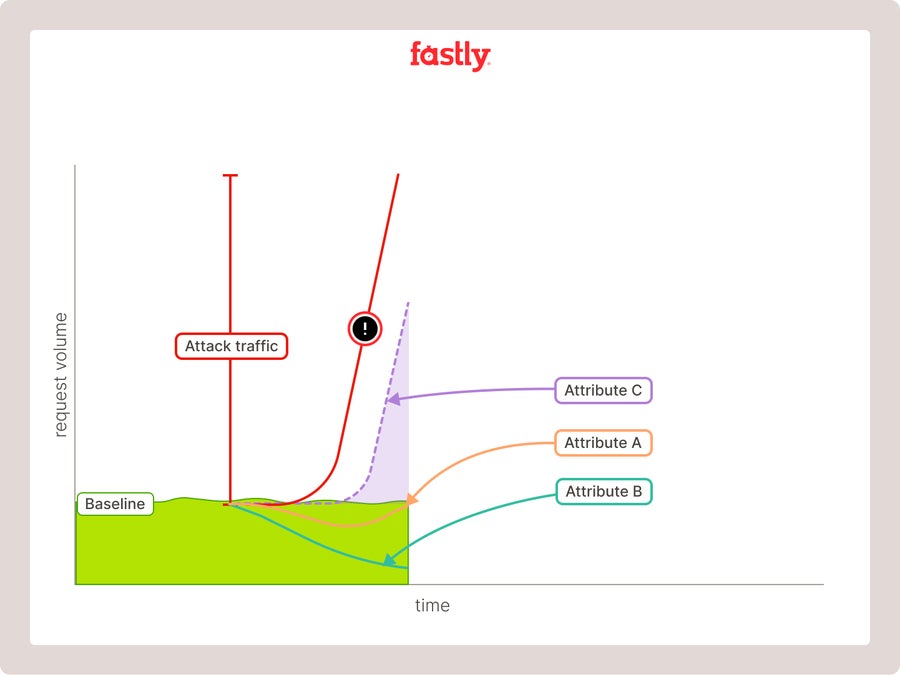

Identificare e distinguere gli attacchi dal traffico organico può essere difficile perché gli attacchi avanzati spesso si confondono con il traffico legittimo. Supponendo che i team possano identificare manualmente l'attacco, questo significa anche che per il tuo team di difesa il costo della mitigazione è maggiore (tempo, risorse, capacità di calcolo, impatto sul business, ecc.). L'Adaptive Threat Engine adotta un approccio in due fasi per rilevare con precisione gli attacchi. Crea baseline personalizzate e continuamente aggiornate per il throughput totale del traffico E per oltre 10 caratteristiche comportamentali e basate sul client per ogni servizio su cui opera.

Considerando sia la natura del picco di traffico sia le sue caratteristiche nel rilevare se il tuo servizio sta registrando un afflusso di traffico legittimo o un attacco, il motore può ridurre al minimo i falsi positivi. Questo approccio consente al traffico legittimo di aumentare rapidamente a causa di una svendita, dell’alta stagione, di un momento virale, ecc., ma se gli attributi rimangono distribuiti normalmente, non viene intrapresa alcuna azione.

Quando sia il tasso di traffico sia gli attributi si discostano in modo significativo dai rispettivi valori di riferimento, l'Adaptive Threat Engine estrae con precisione le identità degli hacker da un elenco completo di caratteristiche nelle intestazioni di livello 3 e livello 4, nelle informazioni di Transport Layer Security, nei dettagli di livello 7 e altro ancora. Ciò include caratteristiche come l'Indirizzo IP, il user agent, le proprietà di Transport Layer Security, la posizione geografica e altro ancora. Estrae i metadati dalle richieste in entrata e calcola gli elementi che corrispondono all'attacco. Questo processo è il modo più preciso e sicuro per rilevare gli hacker ai fini della mitigazione, perché quasi ogni attacco presenta caratteristiche uniche. Per massimizzare la precisione, l'Adaptive Threat Engine ripete questo processo per ogni attacco e non si basa su regole statiche a lungo termine come altre soluzioni, che possono essere soggette a falsi positivi.

L'Adaptive Threat Engine è inoltre basato su un sistema modulare che ci consente di migliorare rapidamente le capacità di rilevamento e mitigazione man mano che vengono scoperte nuove classi di attacchi, senza dover sviluppare un meccanismo completamente nuovo per rispondere. Quando emergono nuovi attacchi come l'attacco Rapid Reset, Fastly implementa nuove funzioni nei moduli di rilevamento e risposta, mantenendo tempi di risposta incredibilmente brevi, anche per attacchi inediti.

La cosa migliore è che non devi mai preoccuparti quando accade, perché rileva rapidamente e con precisione gli attacchi DDoS per mitigarli automaticamente.

Mitigazione sicura

Ogni sistema automatizzato comporta il rischio di generare falsi positivi e bloccare il traffico legittimo. I sistemi automatizzati, da soli o in combinazione con l'errore umano, hanno una lunga storia di interruzioni del servizio, ma se le policy diventano troppo permissive, gli attacchi reali passano.

Basandosi su un rilevamento rapido e un'estrazione accurata delle firme, l'Adaptive Threat Engine implementa mitigazioni sicure senza influire sul traffico legittimo. Le sue mitigazioni sono sempre attive e sono considerate sicure in ogni momento senza conseguenze, perché hanno superato processi approfonditi di convalida e revisione del codice. Ad esempio, sono presenti controlli integrati per impedire che vengano create regole basate su singoli attributi soggetti a falsi positivi, come il codice paese. Inoltre, il motore non può essere sopraffatto da più attacchi sincronizzati ed è anche in grado di mitigare più attacchi contemporaneamente, garantendo che i tuoi servizi rimangano performanti e disponibili indipendentemente dall'avversario. Infine, l'Adaptive Threat Engine mantiene più campioni del tuo traffico normale, aggiornati continuamente, e confronta con essi qualsiasi regola prevista. Quando una quantità eccessiva di traffico si sovrappone a una regola prevista, questa non viene mai pubblicata.

Tattiche ingannevoli

Le informazioni sono potere quando si tratta di attacchi DDoS. Quando gli hacker apprendono qualcosa su una rete o ottengono approfondimenti dai loro tentativi precedenti, questo influisce sul modo in cui eseguono l'attacco successivo. È un gioco del gatto e del topo in continua evoluzione e, negando informazioni agli hacker, li costringi a impegnarsi di più per capire se devono cambiare tattica o come dovrebbero adattarsi. Quando la maggior parte delle piattaforme rileva un attacco, agisce rapidamente per chiudere la connessione all'hacker o negare l'accesso alla piattaforma in un altro modo. Questo segnala all'hacker che è stato scoperto e anche che, se prova di nuovo lo stesso approccio, sarà probabilmente identificato e bloccato più facilmente. l'Adaptive Threat Engine mira a ridurre intenzionalmente al minimo la quantità di informazioni (di qualsiasi tipo) che viene rinviata agli hacker.

L'Adaptive Threat Engine in azione

Ecco un esempio semplificato di come il motore rileva, identifica e mitiga un attacco DDoS contro uno dei nostri clienti. L'Adaptive Threat Engine monitora costantemente il traffico alla ricerca di picchi anomali nei modelli di traffico e nelle loro caratteristiche (Immagine 2).

Immagine 2: Rilevamento di un attacco di esempio

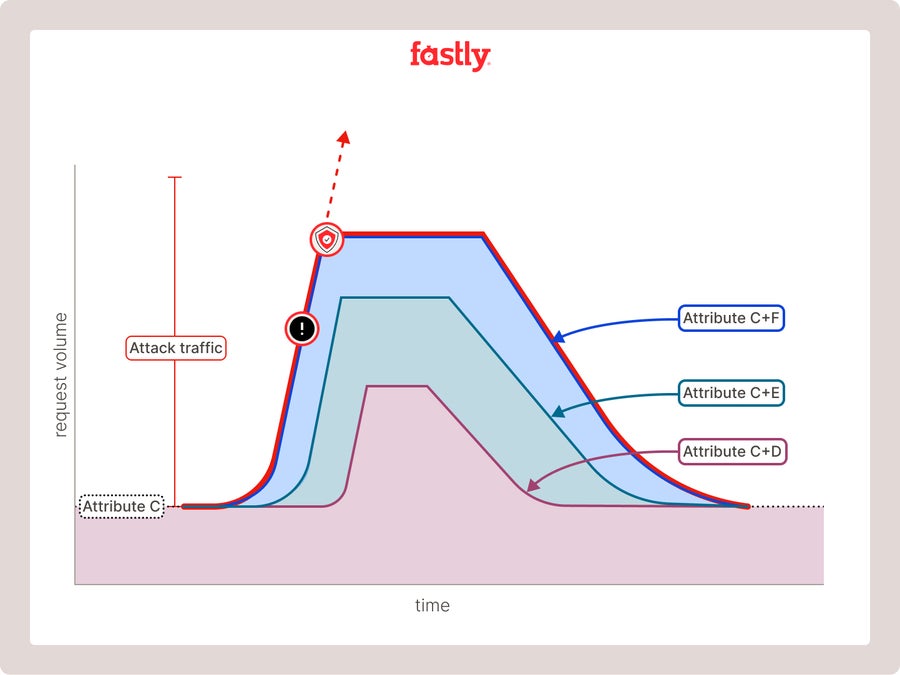

Quando viene rilevato un attacco, l'Adaptive Threat Engine lavora in millisecondi per testare i singoli attributi finché non trova quello che meglio si allinea alla curva dell'attacco (immagine 3).

Immagine 3: prova dei singoli attributi

Una volta che il motore trova un attributo iniziale con la migliore corrispondenza, ripete rapidamente il processo, combinando ulteriori caratteristiche per costruire un'equazione che si avvicina maggiormente a rappresentare il surplus di traffico di attacco. Con ogni caratteristica aggiuntiva inserita nell'equazione, diminuiscono i gradi di libertà necessari per migliorare ulteriormente il modello. Questo processo continua finché l'Adaptive Threat Engine non crea un'equazione univoca che corrisponde al surplus di traffico di attacco e blocca con sicurezza l'identità univoca dell'hacker (Immagine 4).

Immagine 4: test di insiemi di attributi

Questo potrebbe sembrare un processo ad alta intensità di calcolo, ma il rilevamento, l'identificazione e la mitigazione avvengono in pochi secondi grazie alla potenza e alla velocità della rete edge globale di Fastly. Sebbene questo esempio riguardasse un singolo attacco, può anche difendere simultaneamente da più attacchi mirati provenienti da diversi malintenzionati.

Esplorazione delle regole dell’Adaptive Threat Engine

Fastly DDoS Protection offre visibilità su ogni regola che il motore crea automaticamente per mitigare un attacco; ciascuna contiene un riepilogo delle caratteristiche che sta bloccando e del traffico interessato (Immagine 5).

Immagine 5: esempio delle regole dell'Adaptive Threat Engine

Con queste informazioni, le organizzazioni possono convalidare rapidamente l'efficacia delle regole. Prendi l'esempio sopra: la regola è stata costruita in pochi secondi per mitigare un attacco contro una grande organizzazione del settore retail. Puoi avere fiducia nell'efficacia della mitigazione perché:

Un singolo IP ha generato un picco sia nel volume sia nella varietà delle richieste, inducendo Fastly DDoS Protection a segnalare il comportamento come un attacco distributed denial-of-service

La regola prevista non si sovrapponeva ad alcun campione di traffico

Dall'analisi, il user agent è un noto strumento di enumerazione utilizzato dagli hacker informatici

Dall'esame è emerso che il percorso che stavano prendendo di mira non esiste per questo cliente

Dall'analisi è emerso che l'intero surplus di traffico di attacco proveniva da un unico paese da cui l'organizzazione in genere non riceve utenti finali

Ogni regola include anche uno stato modificabile, consentendo ai team di personalizzare la propria difesa. Se questa regola fosse stata ritenuta consentita in base al solo contesto aziendale noto ai tuoi operatori, puoi facilmente adattarne il comportamento alle tue esigenze. Altri casi in cui questa flessibilità è utile includono situazioni in cui qualcuno ha appena acquistato il prodotto ed è temporaneamente in modalità logging, può spostare singole regole in modalità di blocco, oppure deve consentire picchi volumetrici di traffico per scopi di test.

Mentre altre soluzioni concorrenti stanno promuovendo la loro capacità di bloccare in millisecondi usando regole statiche che nel tempo possono essere soggette a errori (soprattutto con l'aumento dell'uso dell'IA da parte degli hacker), Fastly DDoS Protection crea ogni regola su misura con questo livello di accuratezza, visibilità e configurabilità personalizzate, così puoi stare tranquillo sapendo di essere protetto.

Mitiga automaticamente gli attacchi con Fastly DDoS Protection

Con il continuo aumento della sofisticazione e della frequenza degli attacchi DDoS, le soluzioni complesse o manuali diventano inefficaci. L'Adaptive Threat Engine di Fastly DDoS Protection rileva, identifica e mitiga con precisione gli attacchi DDoS rivolti alle tue app e API. In pochi secondi, mitiga gli attacchi senza richiedere alcuna configurazione, garantendo che il tuo team non spenda risorse per una sicurezza efficace e che gli utenti finali non subiscano gli impatti degli attacchi su prestazioni e disponibilità. Se vuoi saperne di più su come Fastly DDoS Protection può aiutarti a mitigare automaticamente l'impatto degli attacchi DDoS alle applicazioni, contattaci.

**I dati sulla durata degli attacchi sono stati raccolti esaminando le richieste in ingresso alla rete Fastly dal 2023-07-01 al 2023-10-12. L'inizio di un attacco viene registrato quando viene rilevato un aumento del 30% rispetto al valore di riferimento previsto e termina quando il traffico torna ai livelli previsti. Abbiamo escluso da questo dataset i picchi di traffico organico noti e i test di carico.